![Аппаратный хакинг: взлом реальных вещей [1 ed.] - virtuoz-salon.ru Affaire démolition Quartier Mbour 4: plus jamais ça !](https://image.isu.pub/110516180142-91049ebe5c654765ac9b7788de9191c1/jpg/page_1.jpg)

ਵਿਚਾਰ / ਸੁਝਾਅ

Все разделы. Новогодние елки 11 товаров от 21,68 р. Елочные игрушки и новогодние украшения 1 товар от 15,61 р. Свечи, подсвечники 40 товаров от 15,00 р. Подарочные наборы 62 товара от 9,44 р.

![[Флудилка] По поводу взлома PlayStation 3™ [Архив] - Страница 54 - PSPx форум](http://jbreaker.ru/images/stories/pics/e3-flasher-on-board-s.jpg)

В данном разделе по указанным параметрам продукты не найдены. Авторизация пользователя. Войти ». Забыли Ваш пароль? О нас. Гарантия Доставка Оплата.

| 274 | Хабаровск, ул. | |

| 374 | Share your interactive ePaper on all platforms and on your website with our embed function. Apple iMac. | |

| 92 | Форум Редакционные материалы Специальные материалы Еженедельный игровой дайджест команды Stratege Страница 1 из 3 1 2 3 Последняя К странице: Показано с 1 по 20 из | |

| 462 | Looking forward to reading more. |

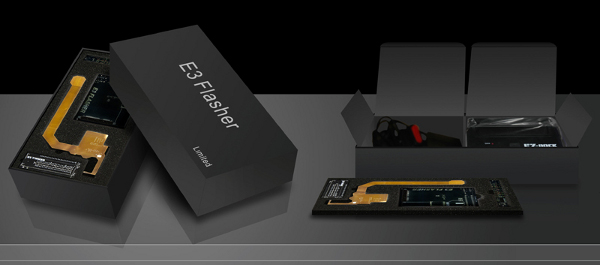

Книга по аппаратному взлому поможет вам проникнуть внутрь устройств, чтобы показать, как работают различные виды атак, а. Russian Pages Year Table of contents : Об авторах О научном редакторе Предисловие Благодарности Введение Как выглядят встроенные устройства Способы взлома встроенных устройств Что такое аппаратная атака Для кого эта книга Структура книги От издательства Глава 1. Следим за здоровьем. Введение в безопасность встроенных систем Аппаратные компоненты Компоненты ПО Загрузочный код Загрузчик Доверенная среда выполнения ОС и доверенные приложения Образы прошивки Основное ядро ОС и приложений Моделирование аппаратных угроз Что такое безопасность Дерево атак Профилирование атакующих Типы атак Программные атаки на аппаратные средства Атаки на уровне печатной платы Логические атаки Неинвазивные атаки Чип-инвазивные атаки Активы и цели безопасности Конфиденциальность и целостность двоичного кода Конфиденциальность и целостность ключей Удаленная проверка загрузки Конфиденциальность и целостность персональных данных Целостность и конфиденциальность данных с датчика Защита конфиденциальности контента Безопасность и отказоустойчивость Меры противодействия Защита Обнаружение Реагирование Пример дерева атак Идентификация против эксплуатации Масштабируемость Анализ дерева атак Оценка путей аппаратных атак Раскрытие проблем безопасности Резюме Глава 2. На кончиках пальцев.

Похожие статьи

- Для чего оргонный генератор для автомобиля своими руками - Бестопливная энергетика или энергия из ни

- Как сделать своими руками генератор свободной энергии

- 12 и генератор своими руками видео - Самоделки хулиганам / Самоделка. net - Сделай сам своими

- Натяжитель ремня генератора калина своими руками видео